App报毒误报处理全流程指南-从风险排查到合规整改的完整解决方案

- 误报原因分析

- 2026年05月08日 05:01:50

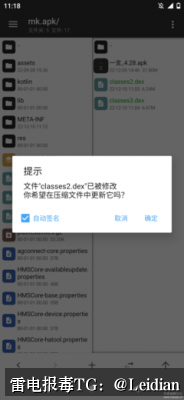

当您开发的App在用户手机安装时弹出风险提示、在应用市场审核被驳回、或加固后反而被多个杀毒引擎报毒,这通常意味着您的应用触发了安全检测规则。本文围绕「app报毒网站咨询」这一核心需求,系统梳理了App被报毒的常见原因、真报毒与误报的辨别方法、从排查到申诉的完整处理流程,以及如何通过技术整改和长期机制降低再次报毒的概率。无论您是开发者、运营人员还是安全负责人,这篇文章都能为您提供可直接落地的解决方案。 App报毒是移动应用开发与运营中极为常见的困扰。用户手机安装时出现“风险应用”“病毒”“恶意软件”等提示,应用市场审核提示“包含病毒代码”,或者加固后的APK反而被多个杀毒引擎标记为风险,这些场景每天都在发生。很多团队在收到报毒反馈后,往往不知道从何查起,甚至误以为加固失效或SDK被污染。实际上,App报毒的原因非常复杂,可能是真风险,也可能是误报,需要系统性地排查与处理。 从专业角度分析,App被报毒的原因可以归纳为以下几类,每一类都可能单独或组合触发杀毒引擎的规则: 判断真伪是处理报毒的第一步,也是最重要的一步。以下方法可以帮助您做出准确判断:一、问题背景

二、App被报毒或提示风险的常见原因

三、如何判断是真报毒还是误报

当您开发的App在用户手机安装时弹出风险提示、在应用市场审核被驳回、或加固后反而被多个杀毒引擎报毒,这通常意味着您的应用触发了安全检测规则。本文围绕「app报毒网站咨询」这一核心需求,系统梳理了App被报毒的常见原因、真报毒与误报的辨别方法、从排查到申诉的完整处理流程,以及如何通过技术整改和长期机制降低再次报毒的概率。无论您是开发者、运营人员还是安全负责人,这篇文章都能为您提供可直接落地的解