H5封装APP审核风险-从报毒误报排查到合规整改的完整技术指南

- 杀毒提示处理

- 2026年05月08日 05:01:51

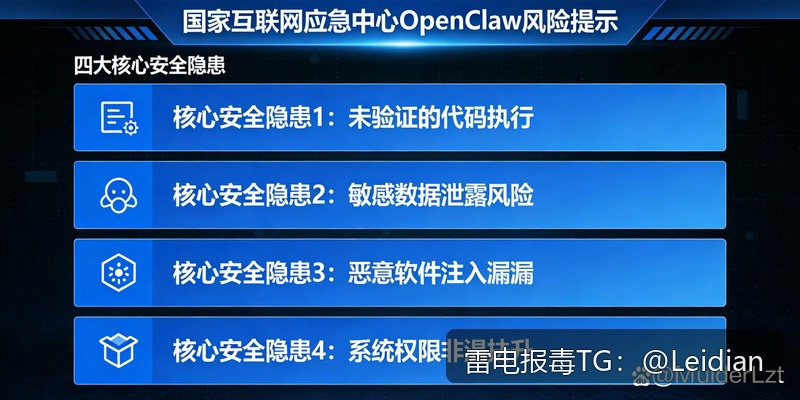

本文聚焦于H5封装APP审核风险这一核心问题,系统阐述基于WebView混合开发的应用在上架、分发及运行过程中被安全软件报毒、被应用市场拦截、被手机厂商提示风险的深层原因与完整处理方案。文章将指导开发者和运营人员如何区分真实恶意代码与误报,如何从加固策略、SDK引入、权限申请、网络通信等维度进行技术整改,如何向杀毒引擎、手机厂商、应用商店发起有效的误报申诉,并建立长效的预防机制,从而降低H5封装APP审核风险,确保应用合规、稳定地通过审核与分发。 H5封装APP,即通过WebView加载远程或本地H5页面来实现核心功能的移动应用,因其开发成本低、跨平台能力强、更新灵活,被大量用于企业展示、电商、资讯、工具、教育、社交等场景。然而,这类应用在提交至华为、小米、OPPO、vivo、荣耀等应用商店,或通过第三方分发平台、企业内部分发时,频繁遭遇“风险提示”、“病毒扫描不通过”、“安装拦截”、“审核驳回”等问题。报毒场景包括:手机安装时弹出“高风险应用”警告、杀毒软件(如360、腾讯手机管家、Avast、Kaspersky)扫描后标记为“恶意软件”、“广告木马”、“风险工具”;应用市场审核反馈“检测到恶意代码”、“隐私合规不达标”、“SDK风险”等。这些问题的根源往往不在于APP本身包含恶意功能,而在于H5封装结构、加固壳特征、第三方SDK行为、权限申请不合理、网络通信不规范等因素触发了安全引擎的泛化规则或误判。 从专业角度分析,H5封装APP被报毒或提示风险的原因可归纳为以下几类:一、问题背景

二、App 被报毒或提示风险的常见原因

本文聚焦于H5封装APP审核风险这一核心问题,系统阐述基于WebView混合开发的应用在上架、分发及运行过程中被安全软件报毒、被应用市场拦截、被手机厂商提示风险的深层原因与完整处理方案。文章将指导开发者和运营人员如何区分真实恶意代码与误报,如何从加固策略、SDK引入、权限申请、网络通信等维度进行技术整改,如何向杀毒引擎、手机厂商、应用商店发起有效的误报申诉,并建立长效的预防机制,从而降低H5