App报毒误报处理-从风险排查到加固整改的完整解决方案

- 多引擎检测

- 2026年05月08日 05:01:50

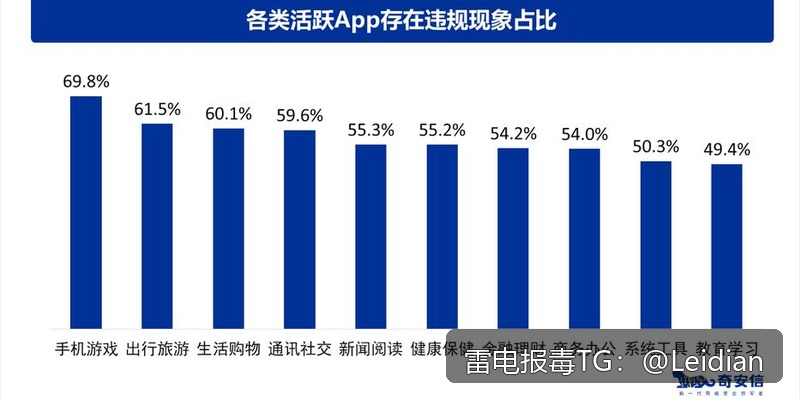

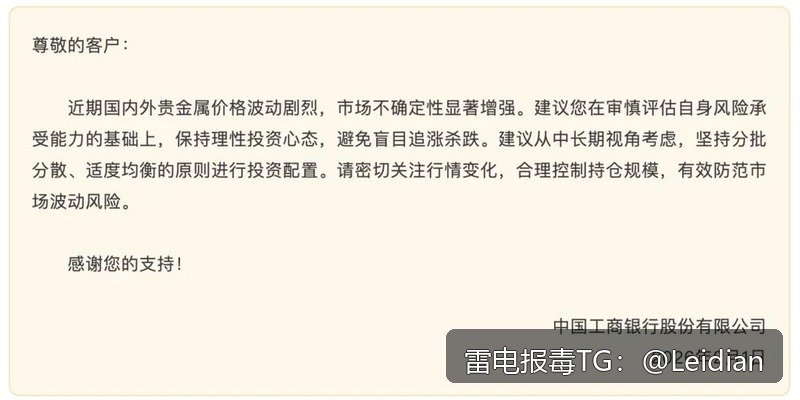

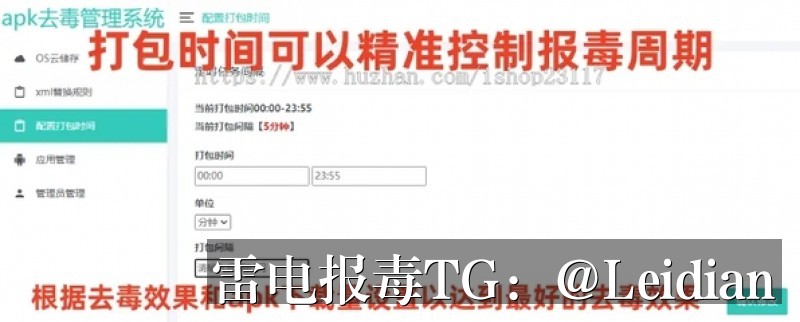

当您的App在发布或分发过程中频繁遭遇杀毒引擎报毒、手机安装风险提示或应用市场审核驳回时,这不仅是技术问题,更直接影响用户转化与品牌信誉。本文从资深移动安全工程师的角度,系统梳理App报毒的根本原因、误报判断方法、整改流程及申诉策略,并针对“app报毒人工代办”这类需求,提供一套可落地的自查与处理方案,帮助开发者快速定位问题、消除风险提示,并建立长期防护机制。 在日常开发与运营中,App报毒的场景十分普遍。例如:用户在华为、小米手机上安装APK时,系统直接弹出“高风险应用”警告;应用市场上架审核时,后台提示“检测到恶意代码”;加固后的包体被VirusTotal、腾讯哈勃等引擎标记为“Trojan.Android”或“Riskware”。这些报毒并非都是真正的恶意行为,更多时候是加固壳特征、第三方SDK行为或权限滥用触发了杀毒引擎的泛化规则。因此,理解报毒的底层逻辑,是开展“app报毒人工代办”处理的第一步。 从专业角度分析,以下十类原因最容易导致App被误判或真报毒: 判断是否误报,需要遵循以下方法:一、问题背景:App报毒并非偶然现象

二、App被报毒或提示风险的常见原因

三、如何判断是真报毒还是误报

当您的App在发布或分发过程中频繁遭遇杀毒引擎报毒、手机安装风险提示或应用市场审核驳回时,这不仅是技术问题,更直接影响用户转化与品牌信誉。本文从资深移动安全工程师的角度,系统梳理App报毒的根本原因、误报判断方法、整改流程及申诉策略,并针对“app报毒人工代办”这类需求,提供一套可落地的自查与处理方案